Come scoprire se un’app con browser integrato e non esterno, inietta del codice JavaScript senza autorizzazione

Come di recente scoperto, molte popolari applicazioni mobili con browser integrati hanno iniettato codice JavaScript personalizzato nei siti visitati. Facebook, Instagram e TikTok utilizzano tutti tecniche di iniezione di codice per tracciare virtualmente tutto ciò che gli utenti dell’app fanno su qualsiasi sito web aperto nel browser in-app.

Le aziende che possiedono le applicazioni incriminate ne traggono vantaggio in diversi modi. Primo, perché tutto accade interamente dietro le quinte, senza che la maggior parte degli utenti sospetti nulla di tutto ciò. In secondo luogo, perché i browser in-app non supportano i blocchi dei contenuti né rivelano informazioni sulla privacy quando vengono utilizzati.

La maggior parte delle aziende utilizza browser in-app e iniezioni di codice per scopi di monitoraggio e monetizzazione, ma alcune potrebbero utilizzare il codice per monitorare tutte le attività degli utenti, comprese tutte le sequenze di tasti digitati con problemi seri di privacy.

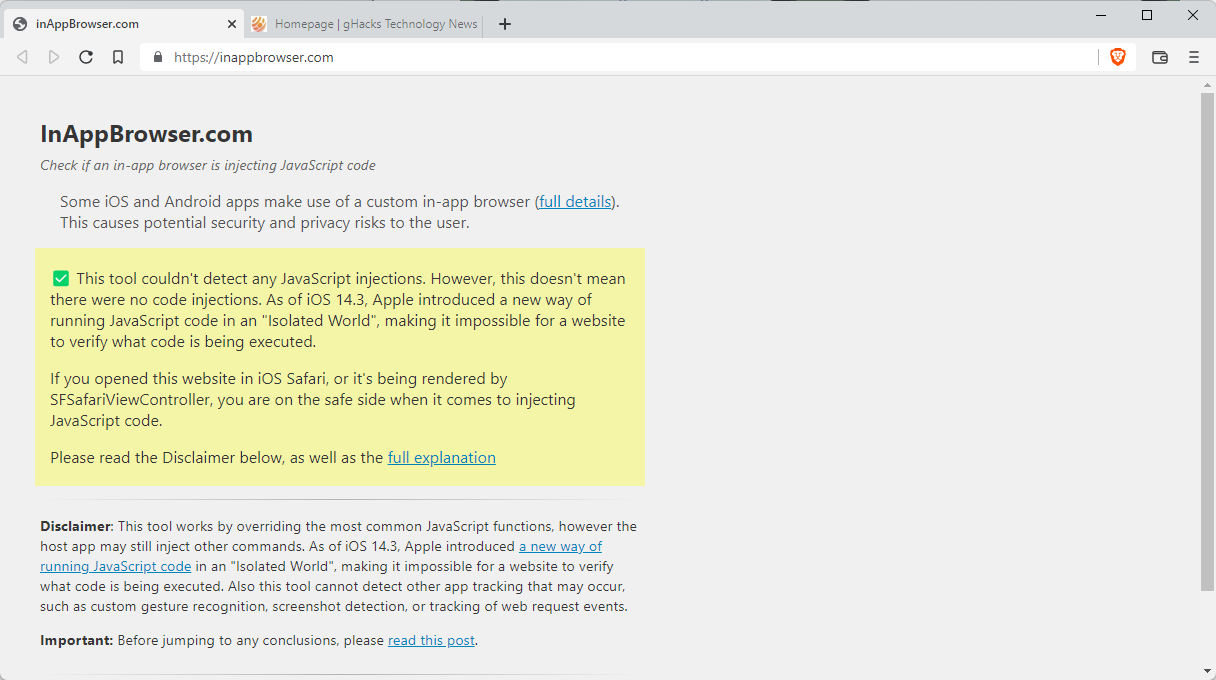

Felix Krause ha creato il sito web InAppBrowser, progettato per rivelare all’utente se un browser in-app sta iniettando codice in modo facile e veloce così da mettere in allerta l’utente su possibili problemi di privacy e sicurezza e quindi non utilizzare il browser integrato. Ecco come funziona:

- Apri l’applicazione che si desidera analizzare.

- Usa la funzionalità di condivisione all’interno dell’applicazione per aprire il link InAppBrowser.com nell’app. Puoi inviare un messaggio in DM o pubblicarlo pubblicamente.

- Apri il link che è stato appena condiviso o pubblicato.

- Controlla il rapporto visualizzato.

Il sito web InAppBrowser se ha rilevato iniezioni di codice JavaScript e come valuta queste iniezioni. Per TikTok, il sito web rivela quanto segue:

- Aggiunge il codice CSS, consente all’app di personalizzare l’aspetto del sito web.

- Monitora tutti i tocchi che avvengono sui siti web, inclusi i tocchi su tutti i pulsanti e i collegamenti.

- Monitora tutti gli input della tastiera sui siti Web.

- Ottiene il titolo del sito web.

- Ottiene informazioni su un elemento in base alle coordinate, che possono essere utilizzate per tenere traccia degli elementi su cui l’utente fa clic.

Anche Instagram, un’altra popolare applicazione, inserisce codice JavaScript. Sebbene non monitori gli input della tastiera, monitora tutti i messaggi JavaScript e tutte le selezioni di testo e inserisce codice JavaScript esterno. Vengono elencati anche tutti i comandi JavaScript rilevati per un’ispezione più approfondita.

Krause osserva che il sito di InAppBrowserpotrebbe non rilevare tutte le iniezioni di codice o tutti i comandi JavaScript eseguiti. Inoltre, non rileva il codice nativo, che potrebbe essere utilizzato anche dalle app per monitorare le attività degli utenti.

Protezione contro le app invasive dai browser in-app

Gli utenti di app mobili hanno solo alcune opzioni per proteggersi. O si rimuove l’app dal dispositivo oppure si può reindirizzare i collegamenti ad altri browser sul dispositivo. Non tutte le app lo supportano però. Anche l’uso di blocchi dei contenuti basati su DNS potrebbe non essere di grande aiuto, almeno non contro la potenziale lettura di sequenze di tasti o altre attività non correlate alla visualizzazione di annunci o al monitoraggio.

Lascia un commento

Visualizza commenti